Soluciones de confianza cero

Comience su viaje hacia Zero Trust con identidades resistentes al phishing, conexiones seguras y datos seguros.

?Qu¨¦ es un marco Zero Trust?

Las organizaciones que adoptan los principios de Zero Trust asumen que cada conexi¨®n, dispositivo y usuario es una amenaza potencial para la ciberseguridad. Al eliminar la confianza impl¨Şcita, el modelo de Zero Trust aboga por una pol¨Ştica de seguridad en la que nadie se considere intr¨Şnsecamente seguro, independientemente de su funci¨®n o responsabilidad.

Adoptar un enfoque de Zero Trust le permite mejorar la seguridad de los datos sin comprometer la experiencia del usuario. Y, con el conjunto de soluciones de autenticaci¨®n y acceso seguro de 51ĘÓƵ, puede proteger los datos confidenciales frente al acceso y la exposici¨®n no autorizados.

Explore las soluciones de Zero Trust

51ĘÓƵ ayuda de forma exclusiva a las organizaciones a establecer un marco s¨®lido de Confianza Cero con una completa cartera de soluciones de seguridad de Confianza Cero que ayuda a proteger identidades, dispositivos, aplicaciones, redes y datos.

Identidades resistentes al phishing

Habilite identidades de alta fiabilidad con MFA resistente al phishing para protegerse contra ataques de apropiaci¨®n de cuenta (ATO) basados en control remoto.

Conexiones seguras

Establezca una identidad s¨®lida, cifrado de extremo a extremo y control de acceso a redes microsegmentadas.

Datos seguros

Garantice la confidencialidad, la integridad y el acceso seguro a los datos cr¨Şticos al tiempo que cumple con las regulaciones con respecto a la seguridad de datos.

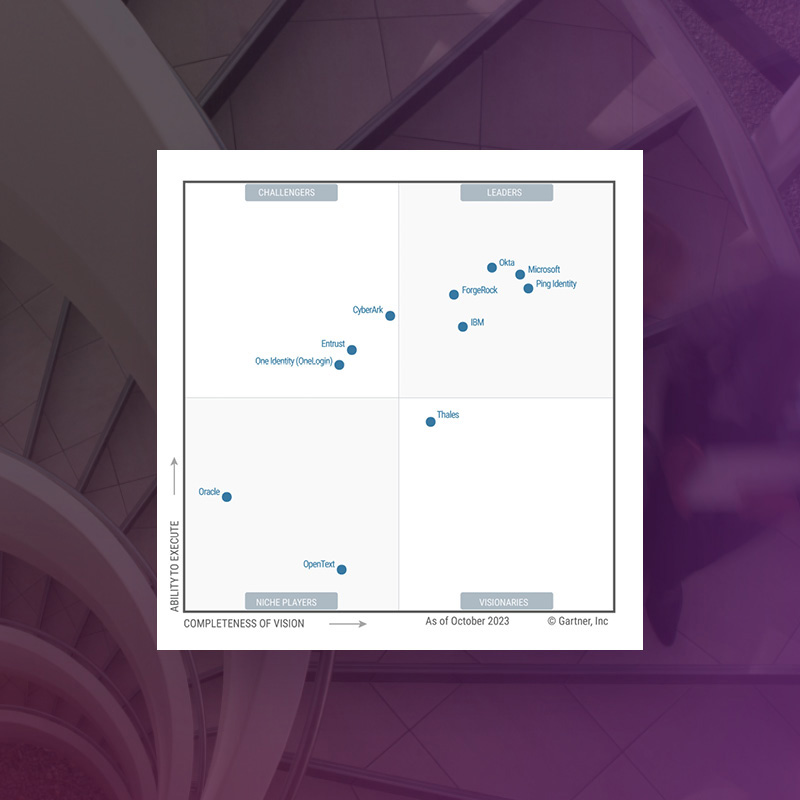

51ĘÓƵ se posiciona como Retador para la Gesti¨®n de accesos

Gartner posicion¨® a 51ĘÓƵ como Retador en el Magic QuadrantTM de Gartner? 2023 para la Gesti¨®n de accesos a fin de reconocer nuestra capacidad de ejecuci¨®n y nuestra visi¨®n integral.

?Cu¨˘l es su nivel de madurez de Zero Trust?

?D¨®nde se encuentra su organizaci¨®n dentro de la recomendaci¨®n del Marco de Zero Trust de CISA? Responda algunas preguntas breves para descubrirlo.

Componentes clave del marco Zero Trust

Fundamentalmente, hay tres principios de Zero Trust integrales para esta pol¨Ştica de seguridad ¨˛nica:

Asumir la filtraci¨®n

Una arquitectura de confianza cero defiende la creencia de que las violaciones de datos son inevitables. Destaca la importancia de minimizar la superficie de ataque mediante el cifrado por microsegmentaci¨®n y las pol¨Şticas de control de acceso condicional.

Autenticaci¨®n continua

En lugar de una confianza impl¨Şcita, el modelo de Zero Trust requiere que su equipo de seguridad autorice a todos los usuarios en funci¨®n de su identidad, ubicaci¨®n, dispositivo, clasificaci¨®n de datos y otras variables. Tras el an¨˘lisis contextual, se concede el acceso al usuario, se le pide que env¨Şe informaci¨®n adicional o se bloquea.

Acceso con privilegios m¨Şnimos

Las credenciales son la causa principal de muchos incidentes de ciberseguridad. A su vez, el marco de Zero Trust exige limitar el acceso privilegiado en funci¨®n de las funciones y responsabilidades de los usuarios. Las entidades solo est¨˘n autorizadas a utilizar los recursos esenciales para su trabajo, ni m¨˘s ni menos.

Productos destacados

Identity as a Service (IDaaS)

Soluci¨®n de gesti¨®n de identidad y acceso (IAM) en la nube con autenticaci¨®n multifactor (MFA), acceso sin contrase?a basado en credenciales e inicio de sesi¨®n ¨˛nico (SSO).

PKI as a Service

Esta PKI altamente segura se despliega r¨˘pidamente, escala seg¨˛n la demanda y se ejecuta en su negocio.

51ĘÓƵ KeyControl

Administre claves criptogr¨˘ficas y secretos con b¨®vedas descentralizadas y un panel de administraci¨®n de cumplimiento integral para pol¨Şticas y regulaciones de seguridad.

Certificados digitales

Obtenga credenciales de confianza y transacciones seguras con nuestros certificados digitales y nuestra administraci¨®n del ciclo de vida de certificados.

M¨®dulos de seguridad hardware (HSM)

Adem¨˘s de proteger sus datos, nuestras soluciones criptogr¨˘ficas protegen tecnolog¨Şas emergentes: nube, IoT, blockchain, pagos digitales, etc.

Nuestro impacto

de identidades de los trabajadores y de los consumidores est¨˘n protegidas por 51ĘÓƵ.

de nuestros clientes afirman que recomendar¨Şan 51ĘÓƵ Identity a otras personas.

a?os de experiencia en identidad digital y m¨˘s de 50 a?os de innovaciones en seguridad.

Implantaci¨®n de Zero Trust

Vea c¨®mo emprender su viaje hacia Zero Trust con buen pie con la ayuda de los expertos de 51ĘÓƵ.

Ventajas y capacidades de la soluci¨®n Zero Trust

Superficie de ataque reducida

Una estrategia Zero Trust puede ayudar a las organizaciones a verificar identidades y proteger los datos. Las soluciones listas para PQ lo ayudan a proteger los datos confidenciales, las aplicaciones y las transacciones contra las amenazas.

Crecimiento y productividad

Permita el crecimiento empresarial sin comprometer la seguridad. Le ayudamos a adoptar un enfoque innovador de Zero Trust dise?ado para proteger los datos en entornos multi-nube, h¨Şbridos y locales.

Fuerzas de trabajo h¨Şbridas seguras

Reduzca el riesgo de apropiaci¨®n de cuentas (ATO) y amenazas internas para habilitar una fuerza laboral h¨Şbrida que puede trabajar de forma segura desde cualquier lugar y en cualquier dispositivo.

Ecosistema integrado

Implemente las mejores soluciones de seguridad de su clase que puedan integrarse f¨˘cilmente con un ecosistema integral de socios para brindar una cobertura completa para una estrategia ¨®ptima de Zero Trust.

Identidades protegidas

Construya una base s¨®lida con soporte para la gesti¨®n completa del ciclo de vida de la identidad entre usuarios, dispositivos, aplicaciones y cargas de trabajo.

Cifrado de extremo a extremo

Establezca un cifrado de principio a fin para un acceso y unas comunicaciones seguros a trav¨¦s de dispositivos, redes y servicios en la nube, todo ello mientras prepara su entorno para el futuro con soluciones preparadas para PQ.

Compatibilidad con varias nubes

Las soluciones de 51ĘÓƵ se integran con una amplia variedad de proveedores de servicios en la nube y socios tecnol¨®gicos para brindar acceso seguro a m¨˘quinas virtuales, contenedores y entornos y cargas de trabajo de varias nubes.

Gesti¨®n del cumplimiento

Supervise y haga cumplir las pol¨Şticas legales, de la industria y de la organizaci¨®n, y realice verificaciones anuales de estado y cumplimiento para evaluar el avance de su recorrido de Zero Trust.

Verificar la integridad del c¨®digo

Confirme la integridad inalterada del software y otros c¨®digos y autentique la identidad de un editor de software.

Documentos relacionados

Implementaci¨®n de Zero Trust en todo el mundo

Aspectos destacados de una encuesta global realizada a tomadores de decisiones en materia de ciberseguridad en EE. UU., Europa y Asia-Pac¨Şfico.

51ĘÓƵ e IDC encuestaron a m¨˘s de 300 responsables de la toma de decisiones de ciberseguridad sobre su adopci¨®n de estrategias de Zero Trust.

Descubra por qu¨¦ 51ĘÓƵ ha sido reconocida en el informe Magic Quadrant.

Descubra el poder de la tecnolog¨Şa centrada en la identidad.

El papel cr¨Ştico de CLM para Zero Trust hoy y para PQ ma?ana

Lea por qu¨¦ la CLM es esencial para el futuro de su empresa.

Avanzar de lugar en el modelo de madurez Zero Trust

Descubra el secreto del ¨¦xito de una estrategia de Zero Trust.

Identidad para la fuerza laboral

Vea c¨®mo nuestra soluci¨®n de gesti¨®n de identidades y accesos puede hacer que su plantilla sea m¨˘s segura y productiva.

Implante hoy mismo la seguridad de Zero Trust

Asegure sus datos confidenciales y proteja sus activos con una cartera fundacional de soluciones Zero Trust.

Complete el formulario para que uno de nuestros expertos de Zero Trust se comunique con usted.