Soluzioni Zero Trust

Inizia il tuo viaggio Zero Trust con identit¨¤ resistenti al phishing, connessioni sicure e dati protetti.

Che cos'¨¨ uno Schema Zero Trust?

Le organizzazioni che adottano i principi Zero Trust presuppongono che ogni connessione, dispositivo e utente rappresenti una potenziale minaccia alla sicurezza informatica. Eliminando la fiducia implicita, il modello Zero Trust sostiene una politica di sicurezza in cui nessuno ¨¨ intrinsecamente ritenuto sicuro, indipendentemente dal ruolo o dalla responsabilit¨¤.

L'adozione di un approccio Zero Trust consente di migliorare la sicurezza dei dati senza compromettere l'esperienza dell'utente. Inoltre, con la suite di soluzioni di autenticazione e accesso sicuro di 51ĘÓƵ, puoi salvaguardare i dati sensibili dall'accesso e dall'esposizione non autorizzati.

Esplora le soluzioni Zero Trust

51ĘÓƵ aiuta in modo esclusivo le organizzazioni a stabilire un solido Schema Zero Trust con un portafoglio completo di soluzioni di sicurezza Zero Trust che aiutano a proteggere identit¨¤, dispositivi, applicazioni, reti e dati.

±ő»ĺ±đ˛ÔłŮľ±łŮ¨¤ resistenti ai tentativi di phishing

Abilita identit¨¤ ad alta garanzia con autenticazione multifattoriale (MFA) resistente ai tentativi di phishing per proteggere dagli attacchi di furto di un account remoto (Account Takeover, ATO).

Connessioni sicure

Stabilisci identit¨¤ forte, crittografia end-to-end e controllo dell'accesso alle reti microsegmentate.

Dati sicuri

Garantisci la confidenzialit¨¤, l'integrit¨¤ e l'accesso sicuro alle informazioni critiche, rimanendo al contempo conforme alle normative di sicurezza dei dati.

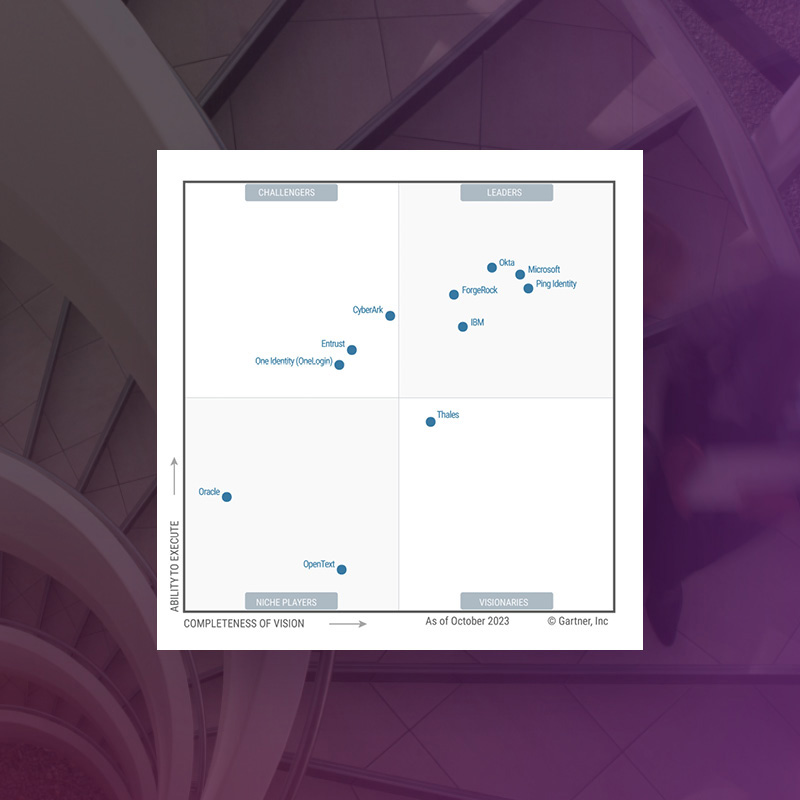

51ĘÓƵ nominata Challenger per Access Management

Gartner ha nominato 51ĘÓƵ Challenger nel Gartner? Magic QuadrantTM 2023 per Access Management, riconoscendo la nostra capacit¨¤ di esecuzione e la completezza della vision.

Qual ¨¨ il livello di maturit¨¤ del tuo schema Zero Trust?

Dove si colloca la tua organizzazione all'interno delle indicazioni sullo Schema Zero Trust della CISA (Cibersecurity & Infrastructure Security Agency)? Per scoprirlo, rispondi ad alcune brevi domande.

Componenti chiave dello Schema Zero Trust

Fondamentalmente, ci sono tre principi Zero Trust integrati in questa politica di sicurezza unica.

Ipotizza una violazione

UnˇŻarchitettura Zero Trust sostiene la convinzione che le violazioni dei dati siano inevitabili. Sottolinea lˇŻimportanza di ridurre al minimo la superficie di attacco attraverso la crittografia di microsegmentazione e politiche di controllo degli accessi condizionati.

Autenticazione continua

Invece della fiducia implicita, il modello Zero Trust richiede che il team di sicurezza autorizzi tutti gli utenti in base a identit¨¤, posizione, dispositivo, classificazione dei dati e altre variabili. Dopo l'analisi contestuale, all'utente viene concesso l'accesso, viene richiesto di inviare informazioni aggiuntive oppure viene bloccato.

Accesso secondo il privilegio minimo

Le credenziali sono la causa principale di molti incidenti di sicurezza informatica. A sua volta, lo Schema Zero Trust richiede di limitare lˇŻaccesso privilegiato in base ai ruoli e alle responsabilit¨¤ dellˇŻutente. Le entit¨¤ sono autorizzate a utilizzare solo le risorse essenziali per il loro lavoro, n¨¦ pi¨´ n¨¦ meno.

Prodotti Correlati

Identity as a Service (IDaaS)

Soluzione di Gestione di accessi e identit¨¤ (Identity and Access Management, IAM) basata su cloud con autenticazione multifattoriale (MFA), accesso senza password basato su credenziali e Single Sign-On (SSO).

PKI as a Service

Una PKI altamente sicura, rapida da implementare, scalabile su richiesta e che funziona dove svolgi la tua attivit¨¤.

51ĘÓƵ KeyControl

Gestisci chiavi e segreti crittografici con depositi decentralizzati e una dashboard completa per la gestione della conformit¨¤ alle norme e ai regolamenti di sicurezza.

Certificati digitali

Affidati ai nostri certificati digitali e ai servizi di gestione del ciclo di vita dei certificati per ottenere carte d'identit¨¤ affidabili e sicurezza delle transazioni.

Hardware Security Modules (HSM)

Le nostre soluzioni crittografiche non solo proteggono i tuoi dati, ma proteggono le tecnologie emergenti come cloud, IoT, blockchain e pagamenti digitali.

Il nostro impatto

di identit¨¤ di forza lavoro e consumatori protetti da 51ĘÓƵ.

dei clienti afferma che consiglierebbe 51ĘÓƵ Identity ad altri.

anni di esperienza nelle identit¨¤ digitali e oltre 50 anni di innovazione nella sicurezza.

Implementazione di Zero Trust

Scopri come iniziare il tuo viaggio Zero Trust con il piede giusto con l'aiuto degli esperti 51ĘÓƵ.

Vantaggi e funzionalit¨¤ della soluzione Zero Trust

Superficie di attacco ridotta

Una strategia Zero Trust pu¨° aiutare le organizzazioni a verificare le identit¨¤ e proteggere i dati. Le soluzioni PQ-ready ti aiutano a proteggere i dati sensibili, le applicazioni e le transazioni dalle minacce.

Crescita e produttivit¨¤

Consenti la crescita dell'azienda senza compromettere la sicurezza. Ti aiutiamo ad adottare un approccio Zero Trust innovativo, creato per proteggere i dati in ambienti multi-cloud, ibridi e on-premise.

Forze lavoro ibride sicure

Riduci il rischio di furto di account (ATO) e minacce interne abilitando una forza lavoro ibrida che pu¨° lavorare in modo sicuro da qualsiasi luogo e su qualsiasi dispositivo.

Ecosistema integrato

Implementa le migliori soluzioni di sicurezza informatica che possono essere facilmente integrate con un ecosistema di partner globale per fornire una copertura completa per una strategia Zero Trust ottimale.

±ő»ĺ±đ˛ÔłŮľ±łŮ¨¤ protette

Costruisci una solida base con il supporto per la gestione completa del ciclo di vita delle identit¨¤ tra utenti, dispositivi, app e carichi di lavoro.

Crittografia end-to-end

Stabilisci la crittografia dall'inizio alla fine per garantire accesso e comunicazioni sicuri tra dispositivi, reti e servizi cloud, il tutto rendendo il tuo ambiente a prova di futuro con soluzioni predisposte per PQ.

Supporto multicloud

Le soluzioni 51ĘÓƵ si integrano con un'ampia variet¨¤ di fornitori di servizi cloud e partner tecnologici per offrire un accesso sicuro a macchine virtuali, container e ambienti e carichi di lavoro multi-cloud.

Gestione della conformit¨¤

Monitora e applica la conformit¨¤ alle politiche legali, di settore e organizzative ed esegui controlli annuali di integrit¨¤ e conformit¨¤ per valutare il progresso del tuo percorso Zero Trust.

Verifica l'integrit¨¤ del codice

Conferma l'integrit¨¤ inalterata del software e di altro codice e autentica l'identit¨¤ di un editore di software.

Risorse correlate

Implementazione di Zero Trust nel mondo

Punti salienti di un sondaggio globale condotto tra i responsabili esecutivi della sicurezza informatica negli Stati Uniti, in Europa e nella regione Asia-Pacifico.

51ĘÓƵ e IDC hanno intervistato pi¨´ di 300 decisori nel campo della sicurezza informatica sulla loro adozione delle strategie Zero Trust.

Scopri perch¨¦ 51ĘÓƵ ¨¨ stato premiata nel report Magic Quadrant.

Scopri il potere della tecnologia incentrata sull'identit¨¤.

Il ruolo critico di CLM per Zero Trust Today e PQ Tomorrow

Scopri perch¨¦ il CLM ¨¨ essenziale per il futuro della tua azienda.

Progredire nel modello di maturit¨¤ di Zero Trust

Scopri il segreto di una strategia Zero Trust di successo.

±ő»ĺ±đ˛ÔłŮľ±łŮ¨¤ per la forza lavoro

Scopri come la nostra soluzione di gestione delle identit¨¤ e degli accessi pu¨° rendere la tua forza lavoro pi¨´ sicura e produttiva.

Implementa la sicurezza Zero Trust oggi stesso

Proteggi i tuoi dati sensibili e proteggi le tue risorse con un portafoglio fondamentale di soluzioni Zero Trust.

Compila il modulo per essere contattato da uno dei nostri esperti Zero Trust.