Solu??es de Confian?a Zero

Comece sua jornada de Confian?a zero com identidades resistentes a phishing, conex?es seguras e dados protegidos.

O que ¨¦ a Estrutura de confian?a zero?

As organiza??es que adotam os princ¨Şpios de Confian?a zero assumem que cada conex?o, dispositivo e usu¨˘rio ¨¦ uma amea?a potencial ¨¤ seguran?a cibern¨¦tica. Ao eliminar a confian?a impl¨Şcita, o modelo de Confian?a zero defende uma pol¨Ştica de seguran?a na qual ningu¨¦m ¨¦ inerentemente considerado seguro, independentemente da fun??o ou responsabilidade.

Adotar uma abordagem de Confian?a zero permite aprimorar a seguran?a dos dados sem comprometer a experi¨şncia do usu¨˘rio. E, com o conjunto de solu??es de autentica??o e acesso seguro da 51ĘÓƵ, voc¨ş pode proteger dados confidenciais contra acesso e exposi??o n?o autorizados.

Explore as solu??es de Confian?a zero

A 51ĘÓƵ ajuda exclusivamente as organiza??es a estabelecer uma estrutura de confian?a zero s¨®lida com um portf¨®lio abrangente de solu??es de seguran?a confian?a zero que ajudam a proteger identidades, dispositivos, aplicativos, redes e dados.

Identidades resistentes a phishing

Habilite identifica??es de alta garantia com (MFA) resistente a phishing, para proteger contra ataques de sequestro de conta (ATO) remotos.

Conex?es seguras

Implemente uma identidade forte, criptografia de ponta a ponta e controle de acesso a redes microssegmentadas.

Dados seguros

Garanta a confidencialidade, a integridade e o acesso seguro aos dados cr¨Şticos, mantendo o alinhamento com as normas de seguran?a de dados.

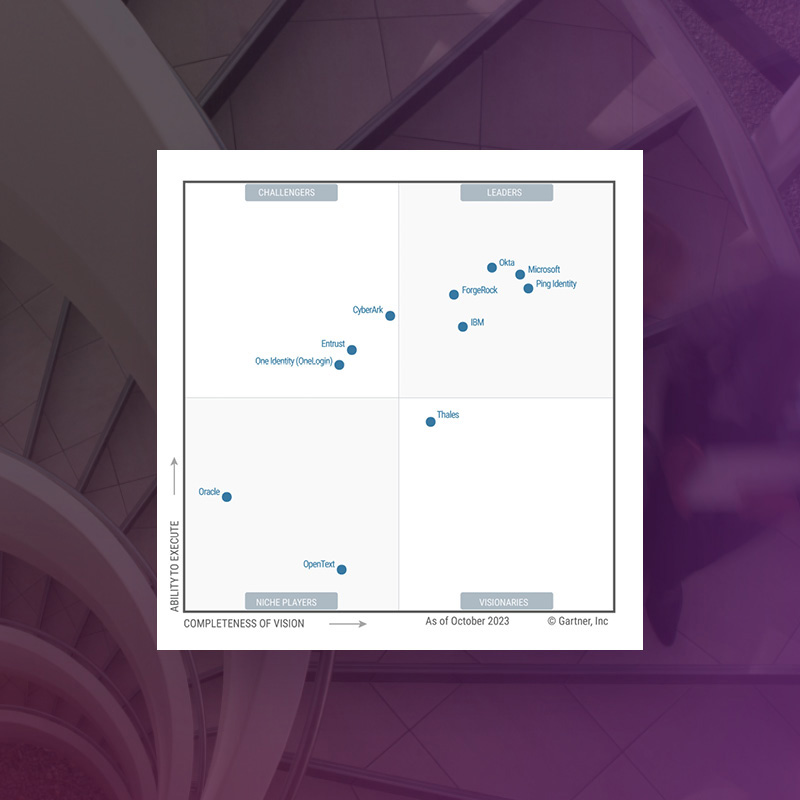

51ĘÓƵ classificada como Desafiadora em Gerenciamento de Acesso

A Gartner classificou a 51ĘÓƵ como Desafiadora no Gartner? Magic QuadrantTM de 2023 para Gerenciamento de acesso, reconhecendo nossa capacidade de execu??o e abrang¨şncia de vis?o

Qual ¨¦ o seu n¨Şvel de maturidade de confian?a zero?

Qual ¨¦ a posi??o da sua organiza??o na recomenda??o da estrutura de confian?a zero da CISA? Responda a algumas perguntas breves para descobrir.

Componentes-chave da Estrutura de confian?a zero

Basicamente, h¨˘ tr¨şs princ¨Şpios de Confian?a zero que fazem parte dessa pol¨Ştica de seguran?a exclusiva.

Assuma a viola??o

Uma arquitetura de Confian?a zero defende a ideia de que as viola??es de dados s?o inevit¨˘veis. Enfatiza a import?ncia de minimizar a superf¨Şcie de ataque atrav¨¦s de criptografia de microssegmenta??o e pol¨Şticas de controle de acesso condicional.

Autentica??o cont¨Şnua

Em vez de confian?a impl¨Şcita, o modelo Confian?a zero exige que sua equipe de seguran?a autorize todos os usu¨˘rios com base na identidade, localiza??o, dispositivo, classifica??o de dados e outras vari¨˘veis. Ap¨®s a an¨˘lise contextual, o usu¨˘rio recebe acesso, ¨¦ solicitado a enviar informa??es adicionais ou ¨¦ bloqueado.

Acesso com privil¨¦gio m¨Şnimo

As credenciais s?o a causa raiz de muitos incidentes de seguran?a cibern¨¦tica. Por sua vez, a Estrutura confian?a zero exige que voc¨ş limite o acesso privilegiado com base nas fun??es e responsabilidades do usu¨˘rio. As entidades s¨® est?o autorizadas a utilizar recursos essenciais ao seu trabalho ¨C nem mais, nem menos.

Produtos relacionados

Identifica??o como servi?o (IDaaS)

Solu??o de gerenciamento de identifica??es e acessos (IAM) baseada em nuvem com autentica??o multifator (MFA), acesso sem senhas baseado em credenciais e assinatura ¨˛nica (SSO).

PKI como servi?o

Uma PKI altamente segura que ¨¦ r¨˘pida de implantar, escala sob demanda e funciona onde voc¨ş faz neg¨®cios.

51ĘÓƵ KeyControl

Gerencie chaves e segredos criptogr¨˘ficos com cofres descentralizados e um painel de gerenciamento de conformidade abrangente para pol¨Şticas e regulamenta??es de seguran?a.

Certifica??o digital

Confie nos nossos servi?os de certificados digitais e gerenciamento do ciclo de vida do certificado digital para manter seus dados e transa??es seguros.

M¨®dulos de seguran?a de hardware (HSMs)

Nossas solu??es criptogr¨˘ficas n?o apenas protegem seus dados, mas tamb¨¦m garantem tecnologias emergentes, como a nuvem, IoT, blockchain e pagamentos digitais.

Nosso impacto

de identidades de for?a de trabalho e de consumidores s?o protegidas pela 51ĘÓƵ.

dos nossos clientes afirmam que recomendariam o 51ĘÓƵ Identity.

anos de experi¨şncia em identidade digital e mais de 50 anos de inova??es em seguran?a.

Como implementar a Confian?a zero

Aprenda como come?ar sua jornada de Confian?a zero com o p¨¦ direito com a ajuda dos especialistas da 51ĘÓƵ.

Benef¨Şcios e capacidades da solu??o de Confian?a zero

Redu??o da superf¨Şcie de ataque

A estrat¨¦gia de Confian?a zero pode ajudar as organiza??es a verificar as identifica??es e proteger os dados. As solu??es prontas para PQ ajudam a proteger dados, aplicativos e transa??es confidenciais contra amea?as.

Crescimento e produtividade

Impulsione o crescimento dos neg¨®cios sem comprometer a seguran?a. Ajudamos voc¨ş a adotar uma abordagem inovadora de Confian?a zero, desenvolvida para proteger dados em ambientes multinuvem, h¨Şbridos e locais.

Proteja as equipes de trabalho h¨Şbridas

Reduza o risco de sequestro de contas (ATO) e amea?as internas, permitindo que a equipe h¨Şbrida trabalhe com seguran?a de qualquer lugar e em qualquer dispositivo.

Ecossistema integrado

Implemente as melhores solu??es de seguran?a cibern¨¦tica que podem ser facilmente integradas a um ecossistema abrangente de parceiros para fornecer cobertura completa para uma estrat¨¦gia ideal de Confian?a zero.

Identidades protegidas

Crie uma base s¨®lida com suporte para gerenciamento completo do ciclo de vida de identidades entre usu¨˘rios, dispositivos, aplicativos e cargas de trabalho.

Criptografia de ponta a ponta

Implemente a criptografia do in¨Şcio ao fim para acesso e comunica??es seguras entre dispositivos, redes e servi?os em nuvem ¨C tudo isso enquanto prepara seu ambiente para o futuro com solu??es prontas para PQ.

Suporte multinuvem

As solu??es da 51ĘÓƵ se integram a uma ampla variedade de provedores de servi?os em nuvem e parceiros de tecnologia para oferecer acesso seguro a m¨˘quinas virtuais, cont¨şineres e ambientes e cargas de trabalho multinuvem.

Gerenciamento de conformidade

Monitore e imponha a conformidade com as pol¨Şticas legais, do setor e organizacionais e realize verifica??es anuais de integridade e conformidade para avaliar o progresso da sua jornada de Confian?a zero.

Verifique a integridade do c¨®digo

Confirme a integridade inalterada do software e de outros c¨®digos e autentique a identidade do editor do software.

Recursos relacionados

Implementa??o da Confian?a zero no mundo todo

Destaques de uma pesquisa global com pessoas respons¨˘veis pela tomada de decis?o em seguran?a cibern¨¦tica nos EUA, Europa e ?sia-Pac¨Şfico.

A 51ĘÓƵ e a IDC entrevistaram mais de 300 pessoas respons¨˘veis pela tomada de decis?o em seguran?a cibern¨¦tica sobre a ado??o de estrat¨¦gias Confian?a zero.

Saiba por que a 51ĘÓƵ foi reconhecida no relat¨®rio Magic Quadrant.

Descubra o poder da tecnologia centrada na identidade.

O papel fundamental do CLM para a confian?a zero de hoje e a PQ de amanh?

Leia porque o CLM ¨¦ essencial para o futuro do seu neg¨®cio.

Como impulsionar sua posi??o no modelo de maturidade de Confian?a zero

Descubra o segredo de uma estrat¨¦gia de Confian?a zero bem-sucedida.

Identidade para for?a de trabalho

Veja como nossa solu??o de gerenciamento de identidade e acesso pode tornar sua equipe mais segura e produtiva.

Implante a seguran?a de Confian?a zero hoje mesmo

Proteja seus dados confidenciais e seus recursos com um portf¨®lio b¨˘sico de solu??es de Confian?a zero.

Preencha o formul¨˘rio para que um de nossos especialistas em Confian?a zero entre em contato com voc¨ş.