Zero Trust-L?sungen

Beginnen Sie Ihre Zero-Trust-Reise mit phishingresistenten Identit?ten, sicheren Verbindungen und sicheren Daten.

Was versteht man unter dem Zero-Trust-Framework?

Unternehmen, die Zero-Trust-Prinzipien anwenden, gehen davon aus, dass jede Verbindung, jedes Ger?t und jeder Benutzer eine potenzielle Bedrohung f¨ąr die Cybersicherheit darstellt. Durch die Abschaffung des impliziten Vertrauens pl?diert das Zero-Trust-Modell f¨ąr eine Sicherheitspolitik, bei der niemand inh?rent als sicher gilt, unabh?ngig von seiner Rolle oder Verantwortung.

Mit einem Zero-Trust-Ansatz k?nnen Sie die Datensicherheit erh?hen, ohne die Benutzerfreundlichkeit zu beeintr?chtigen. Zudem k?nnen Sie mit dem Angebot von 51ĘÓƵ an L?sungen f¨ąr Authentifizierung und sicheren Zugriff sensible Daten vor unautorisiertem Zugriff und Offenlegung sch¨ątzen.

Zero-Trust-L?sungen erkunden

51ĘÓƵ unterst¨ątzt Organisationen bei der Errichtung eines starken Zero-Trust Frameworks mit einem umfassenden Portfolio von Zero-Trust-Sicherheitsl?sungen, die zum Schutz von Identit?ten, Ger?ten, Anwendungen, Netzwerken und Daten beitragen.

Phishing-resistente Identit?ten

Erm?glichen Sie hochsichere Identit?ten mit Phishing-resistenter Multi-Faktor-Authentifizierung (MFA) zum Schutz vor Remote-basierten ATO-Angriffen (Account Takeover).

Sichere Verbindungen

Einrichtung einer starken Identit?t, einer Ende-zu-Ende-Verschl¨ąsselung und einer Zugangskontrolle f¨ąr mikro-segmentierte Netzwerke.

Sichere Daten

Sorgen Sie f¨ąr Vertraulichkeit, Integrit?t und sicheren Zugriff auf kritische Daten, w?hrend Sie weiterhin die Datensicherheitsvorschriften einhalten.

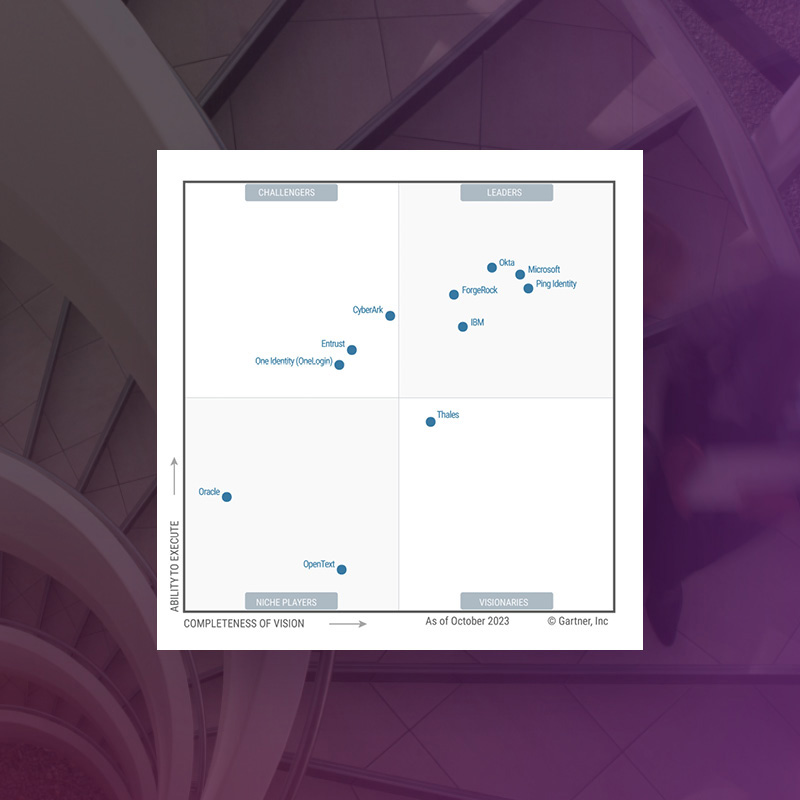

51ĘÓƵ als ?Challengerˇ° f¨ąr Access Management eingestuft

Gartner hat 51ĘÓƵ im Bericht ?Gartner? Magic QuadrantTM for Access Managementˇ° von 2023 in Anerkennung unserer F?higkeit zur Umsetzung und unserer vollkommenen Vision als ?Challengerˇ° eingestuft.

Wie hoch ist Ihr Zero-Trust-Reifegrad?

Wo steht Ihre Organisation innerhalb der CISA Zero Trust Framework-Empfehlung? Beantworten Sie ein paar kurze Fragen, um es herauszufinden.

Schl¨ąsselkomponenten des Zero-Trust-Rahmenwerks

Grunds?tzlich sind drei Zero-Trust-Prinzipien Bestandteil dieser einzigartigen Sicherheitsrichtlinie.

Von Versto? ausgehen

Bei einer Zero-Trust-Architektur wird davon ausgegangen, dass Datenschutzverletzungen unvermeidlich sind. Es wird betont, wie wichtig es ist, die Angriffsfl?che durch Mikrosegmentierung, Verschl¨ąsselung und Richtlinien f¨ąr bedingte Zugriffskontrolle zu minimieren.

Kontinuierliche Authentifizierung

Anstelle von implizitem Vertrauen erfordert das Zero-Trust-Modell, dass Ihr Sicherheitsteam alle Benutzer auf der Grundlage von Identit?t, Standort, Ger?t, Datenklassifizierung und anderen Variablen autorisiert. Nach einer kontextbezogenen Analyse wird dem Benutzer entweder der Zugriff gew?hrt, er wird aufgefordert, zus?tzliche Informationen zu ¨ąbermitteln, oder gesperrt.

Geringster privilegierter Zugang

Zugangsdaten sind die Hauptursache f¨ąr viele Cybersicherheitsvorf?lle. Das Zero-Trust-Framework erfordert daher, dass Sie den privilegierten Zugriff auf der Grundlage von Benutzerrollen und Verantwortlichkeiten einschr?nken. Die Entit?ten sind nur befugt, Ressourcen zu nutzen, die f¨ąr ihre Arbeit notwendig sind ¨C nicht mehr und nicht weniger.

Ausgew?hlte Produkte

Identity as a Service (IDaaS)

Cloud-basierte IAM-L?sung (Identity and Access Management, Identit?ts- und Zugriffsverwaltung) mit MFA (Multi-Faktor-Authentifizierung), passwortlosem Zugang auf Basis von Anmeldedaten und Single Sign-On (SSO).

PKI as a Service

Eine hochsichere PKI, die schnell zu implementieren ist, bei Bedarf skaliert werden kann und sich dort ausf¨ąhren l?sst, wo Sie gesch?ftlich t?tig sind.

51ĘÓƵ KeyControl

Mit dezentralen Tresoren und einem umfassenden Verwaltungs-Dashboard f¨ąr die Einhaltung von Sicherheitsrichtlinien und -vorschriften k?nnen Sie kryptografische Schl¨ąssel und Secrets verwalten.

Digitale Zertifikate

Vertrauen Sie in puncto vertrauensw¨ąrdiger Identit?ten und sicherer Transaktionen auf unsere digitalen TLS/SSL-Zertifikate und -Services zur Verwaltung des Zertifikatlebenszyklus.

Hardware-Sicherheitsmodule (HSMs)

Unsere kryptografischen L?sungen sch¨ątzen nicht nur Ihre Daten, sondern auch neue Technologien wie Cloud, IoT, Blockchain und digitale Zahlungen.

Unser Einfluss

Arbeitnehmer- und Verbraucheridentit?ten werden von 51ĘÓƵ gesch¨ątzt.

unserer Kunden geben an, dass sie 51ĘÓƵ Identity weiterempfehlen w¨ąrden.

Jahre Erfahrung im Bereich der digitalen Identit?t und mehr als 50?Jahre Innovation im Bereich Sicherheit.

Zero Trust implementieren

Erfahren Sie, wie Sie mit Hilfe der 51ĘÓƵ-Experten Ihre Zero-Trust-Reise optimal beginnen k?nnen.

Vorteile und Funktionen der Zero-Trust-L?sung

Angriffsfl?che reduzieren

Mithilfe einer Zero-Trust-Strategie k?nnen Unternehmen Identit?ten verifizieren und Daten sichern. Mit PQ-f?higen L?sungen k?nnen Sie sensible Daten, Anwendungen und Transaktionen vor Bedrohungen sch¨ątzen.

Wachstum und Produktivit?t

Erm?glichen Sie Unternehmenswachstum, ohne die Sicherheit zu gef?hrden. Wir unterst¨ątzen Sie dabei, einen innovativen Zero-Trust-Ansatz zu verfolgen, der Daten in Multi-Cloud-, Hybrid- und On-Premise-Umgebungen sch¨ątzt.

Sichere hybride Belegschaft

Reduzieren Sie das Risiko von Konto¨ąbernahmen (ATO, Account Takeovers) und Insider-Bedrohungen. So kann Ihre hybride Belegschaft von jedem Ort aus und mit jedem Ger?t arbeiten.

Integriertes ?kosystem

Implementieren Sie erstklassige Cybersicherheitsl?sungen, die sich problemlos in ein umfassendes Partner?kosystem integrieren lassen, um eine vollst?ndige Deckung f¨ąr eine optimale Zero-Trust-Strategie zu gew?hrleisten.

Gesch¨ątzte Identit?ten

Schaffen Sie eine solide Grundlage mit Unterst¨ątzung eines vollst?ndigen Identit?ts-Lebenszyklusmanagements f¨ąr Benutzer, Ger?te, Anwendungen und Workloads.

·ˇ˛Ô»ĺ-łŮ´Ç-·ˇ˛Ô»ĺ-łŐ±đ°ů˛őł¦łó±ô¨ą˛ő˛ő±đ±ôłÜ˛Ô˛µ

Richten Sie eine durchg?ngige Verschl¨ąsselung f¨ąr den sicheren Zugriff und die sichere Kommunikation ¨ąber Ger?te, Netzwerke und Cloud-Dienste hinweg ein ¨C und machen Sie Ihre Umgebung mit PQ-kompatiblen L?sungen zukunftssicher.

˛ŃłÜ±ôłŮľ±-°ä±ô´ÇłÜ»ĺ-±«˛ÔłŮ±đ°ů˛őłŮ¨ąłŮłúłÜ˛Ô˛µ

Die L?sungen von 51ĘÓƵ lassen sich in zahlreiche L?sungen von Cloud-Dienstanbietern und Technologiepartnern integrieren. So erm?glichen sie einen sicheren Zugriff auf virtuelle Maschinen, Container sowie Multi-Cloud-Umgebungen und Workloads.

Compliance-Management

?berwachen Sie die Einhaltung gesetzlicher, branchenspezifischer und unternehmensinterner Richtlinien und setzen Sie sie durch. F¨ąhren Sie au?erdem j?hrliche Zustands- und Compliance-Pr¨ąfungen durch, um den Fortschritt Ihrer Zero-Trust-Reise zu beurteilen.

Code-Integrit?t pr¨ąfen

Verifizieren Sie die unver?nderte Integrit?t von Software und anderem Code und authentifizieren Sie die Identit?t eines Softwareherstellers.

Weitere Ressourcen

Zero-Trust-Implementierung rund um den Globus

Highlights aus einer globalen Umfrage unter Cybersecurity-Entscheidungstr?gern in den USA, Europa und im asiatisch-pazifischen Raum.

51ĘÓƵ und IDC befragten mehr als 300?Cybersecurity-Entscheidungstr?ger zu ihrem Einsatz von Zero-Trust-Strategien.

Erfahren Sie, warum 51ĘÓƵ im Magic Quadrant-Bericht anerkannt wurde.

Entdecken Sie die M?glichkeiten der identit?tszentrierten Technologie.

Die entscheidende Rolle von CLM f¨ąr Zero Trust heute und PQ morgen

Lesen Sie, warum CLM f¨ąr die Zukunft Ihres Unternehmens unerl?sslich ist.

Erh?hen Sie Ihre Reifestufe im Zero-Trust-Reifegradmodell

Entdecken Sie das Geheimnis einer erfolgreichen Zero-Trust-Strategie.

Identit?t f¨ąr das Personal

Erfahren Sie, wie unsere Identit?ts- und Zugriffsverwaltungsl?sung die Sicherheit und Produktivit?t f¨ąr Ihre Mitarbeiter steigern kann.

Zero-Trust-Sicherheit noch heute anwenden

Sichern Sie Ihre sensiblen Daten und sch¨ątzen Sie Ihre Assets mit einem grundlegenden Portfolio von Zero-Trust-L?sungen.

F¨ąllen Sie das Formular aus, damit sich einer unserer Zero-Trust-Experten mit Ihnen in Verbindung setzen kann.