Solutions Zero Trust

Commencez votre parcours Zero Trust avec des identit¨¦s r¨¦sistantes ¨¤ lˇŻhame?onnage, et des connexions et des donn¨¦es s¨¦curis¨¦es.

QuˇŻest-ce que le cadre Zero Trust??

Les organisations qui adoptent le mod¨¨le Zero?Trust partent du principe que chaque connexion, appareil et utilisateur constitue une menace pour la cybers¨¦curit¨¦. En ¨¦liminant cette confiance implicite, le mod¨¨le Zero Trust pr¨¦conise une politique de s¨¦curit¨¦ dans laquelle personne nˇŻest intrins¨¨quement consid¨¦r¨¦ comme s?r, quel que soit son r?le ou sa responsabilit¨¦.

LˇŻadoption dˇŻune approche Zero?Trust renforce la s¨¦curit¨¦ des donn¨¦es sans compromettre lˇŻexp¨¦rience de lˇŻutilisateur. Et gr?ce ¨¤ la suite de solutions dˇŻauthentification et dˇŻacc¨¨s s¨¦curis¨¦ dˇŻ51ĘÓƵ, vous pouvez prot¨¦ger les donn¨¦es sensibles des acc¨¨s et des expositions non autoris¨¦s.

D¨¦couvrez nos solutions Zero Trust

51ĘÓƵ aide les organisations ¨¤ ¨¦tablir un cadre de confiance z¨¦ro robuste gr?ce ¨¤ un portefeuille complet de solutions de s¨¦curit¨¦ qui permet de s¨¦curiser les identit¨¦s, les appareils, les applications, les r¨¦seaux et les donn¨¦es.

±ő»ĺ±đ˛ÔłŮľ±łŮ¨¦˛ő r¨¦sistantes ¨¤ l'hame?onnage

Activez les identit¨¦s haute s¨¦curit¨¦ avec lˇŻauthentification multifactorielle (MFA) r¨¦sistante ¨¤ lˇŻhame?onnage, y compris lˇŻauthentification sans mot de passe bas¨¦e sur des certificats, pour vous prot¨¦ger contre les attaques de prise de contr?le de compte ¨¤ distance (ATO).

Connexions s¨¦curis¨¦es

?tablir une identit¨¦ forte, un chiffrement de bout en bout et un contr?le d'acc¨¨s aux r¨¦seaux micro-segment¨¦s.

S¨¦curisation des donn¨¦es

Assurez la confidentialit¨¦, lˇŻint¨¦grit¨¦ et lˇŻacc¨¨s s¨¦curis¨¦ aux donn¨¦es critiques tout en simplifiant le respect de la r¨¦glementation en mati¨¨re de s¨¦curit¨¦.

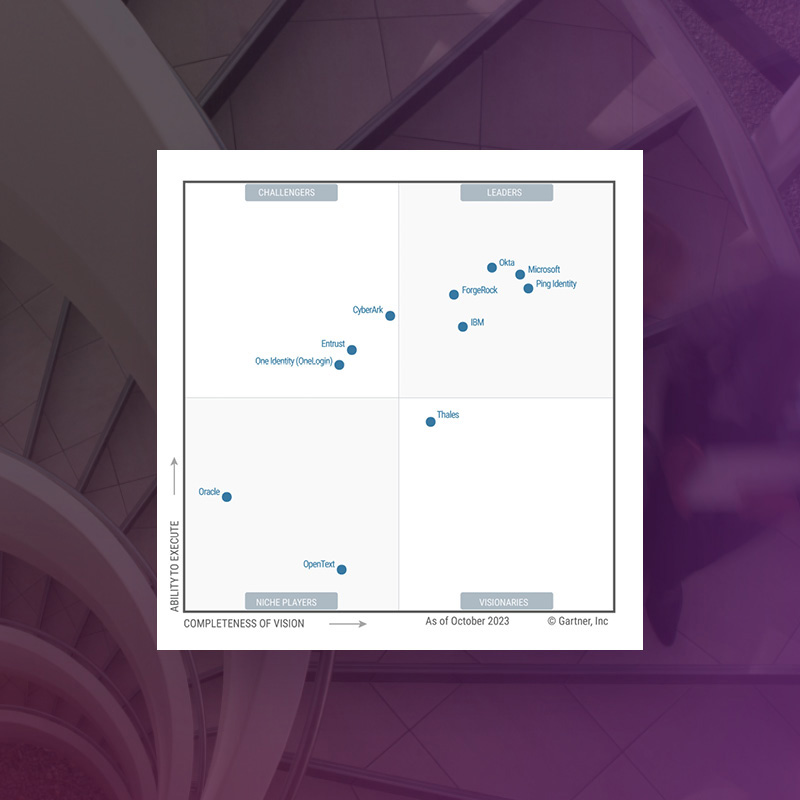

51ĘÓƵ reconnu comme challenger pour la gestion des acc¨¨s

Dans son Magic?Quadrant? de 2023 sur la gestion des acc¨¨s, Gartner? a reconnu la capacit¨¦ dˇŻex¨¦cution et lˇŻexhaustivit¨¦ de la vision dˇŻ51ĘÓƵ en nous nommant comme challenger.

Quel est votre niveau de maturit¨¦ Zero?Trust??

O¨´ en est votre organisation par rapport ¨¤ la recommandation relative au cadre de s¨¦curit¨¦ Zero?Trust de la CISA?? R¨¦pondez ¨¤ quelques questions rapides pour le savoir.

?l¨¦ments cl¨¦s du cadre Zero?Trust

Trois principes Zero?Trust font partie int¨¦grante de cette politique de s¨¦curit¨¦ unique.

Violation pr¨¦sum¨¦e

Une architecture Zero Trust part du principe que les violations de donn¨¦es sont in¨¦vitables. Il est alors important de minimiser la surface dˇŻattaque gr?ce ¨¤ la microsegmentation, au chiffrement et aux politiques de contr?le dˇŻacc¨¨s conditionnel.

Authentification continue

? lˇŻoppos¨¦ dˇŻune confiance implicite, le mod¨¨le Zero Trust exige que votre ¨¦quipe de s¨¦curit¨¦ autorise tous les utilisateurs en fonction de leur identit¨¦, de leur localisation, de leur appareil, de la classification des donn¨¦es et dˇŻautres variables. Apr¨¨s une analyse contextuelle, lˇŻutilisateur est soit autoris¨¦ ¨¤ acc¨¦der au site, soit invit¨¦ ¨¤ fournir des informations compl¨¦mentaires, soit bloqu¨¦.

Acc¨¨s selon le principe du moindre privil¨¨ge

Les informations dˇŻidentification sont ¨¤ lˇŻorigine de nombreux incidents de cybers¨¦curit¨¦. Le cadre pr¨¦conise de d¨¦finir les privil¨¨ges dˇŻacc¨¨s en fonction du r?le et des responsabilit¨¦s de lˇŻutilisateur. Les entit¨¦s ne sont autoris¨¦es ¨¤ utiliser que les ressources essentielles ¨¤ leur travail, ni plus ni moins.

Produits phares

Identity as a Service (IDaaS)

Solution de gestion des identit¨¦s et des acc¨¨s (IAM) bas¨¦e dans le cloud avec authentification multifactorielle (MFA), acc¨¨s sans mot de passe bas¨¦ sur des informations dˇŻidentification et authentification unique (SSO).

PKI as a Service

Une PKI hautement s¨¦curis¨¦e, rapide ¨¤ d¨¦ployer, ¨¦volutive ¨¤ la demande et sˇŻex¨¦cutant l¨¤ o¨´ vous travaillez.

51ĘÓƵ KeyControl

G¨¦rez les cl¨¦s et les codes secrets cryptographiques avec des vaults d¨¦centralis¨¦s et un tableau de bord complet de gestion de la conformit¨¦ pour les politiques et les r¨¦glementations en mati¨¨re de s¨¦curit¨¦.

Certificats num¨¦riques

Faites confiance ¨¤ nos solutions de certificats num¨¦riques et ¨¤ nos services de gestion du cycle de vie des certificats pour des identit¨¦s fiables et la s¨¦curit¨¦ des transactions.

Modules mat¨¦riels de s¨¦curit¨¦ (HSM)

Nos solutions cryptographiques prot¨¨gent non seulement vos donn¨¦es, mais aussi les technologies ¨¦mergentes?: cloud, IoT, Blockchains et paiements num¨¦riques.

Notre impact

dˇŻidentit¨¦s des employ¨¦s et des consommateurs sont prot¨¦g¨¦s par 51ĘÓƵ.

de nos clients d¨¦clarent quˇŻils recommanderaient 51ĘÓƵ Identity ¨¤ dˇŻautres personnes.

ans dˇŻexpertise en identit¨¦ num¨¦rique et plus de 50?ans dˇŻinnovation en s¨¦curit¨¦.

Mise en ?uvre du Zero Trust

D¨¦marrez votre parcours Zero Trust du bon pied avec lˇŻaide des experts dˇŻ51ĘÓƵ.

Avantages et fonctionnalit¨¦s de la solution Zero Trust

Surface dˇŻattaque r¨¦duite

Une strat¨¦gie Zero Trust peut aider les organisations ¨¤ v¨¦rifier les identit¨¦s et ¨¤ s¨¦curiser les donn¨¦es. Les solutions par¨¦es ¨¤ lˇŻinformatique post-quantique vous aident ¨¤ prot¨¦ger les donn¨¦es, les applications et les transactions sensibles contre les menaces.

Croissance et productivit¨¦

Favorisez la croissance de lˇŻentreprise sans compromettre la s¨¦curit¨¦. Nous vous aidons ¨¤ adopter une approche Zero Trust innovante, con?ue pour s¨¦curiser les donn¨¦es dans des environnements multi-cloud, hybrides et sur site.

Main-dˇŻ?uvre hybride s¨¦curis¨¦e

R¨¦duisez le risque de prise de contr?le de compte (ATO) et les menaces internes pour permettre ¨¤ une main-dˇŻ?uvre hybride de travailler en toute s¨¦curit¨¦ de nˇŻimporte o¨´ sur nˇŻimporte quel appareil.

?cosyst¨¨me int¨¦gr¨¦

Mettez en ?uvre les meilleures solutions de cybers¨¦curit¨¦ de leur cat¨¦gorie qui peuvent facilement sˇŻint¨¦grer ¨¤ un ¨¦cosyst¨¨me de partenaires complet afin de fournir une couverture compl¨¨te pour une strat¨¦gie Zero Trust optimale.

±ő»ĺ±đ˛ÔłŮľ±łŮ¨¦˛ő prot¨¦g¨¦es

Construisez une base solide avec prise en charge de la gestion compl¨¨te du cycle de vie des identit¨¦s pour les utilisateurs, les appareils, les applications et les charges de travail.

Chiffrement de bout en bout

?tablissez un chiffrement de bout en bout pour s¨¦curiser lˇŻacc¨¨s et les communications entre les appareils, les r¨¦seaux et les services cloud, tout en pr¨¦parant votre environnement pour lˇŻavenir gr?ce ¨¤ des solutions pr¨ştes ¨¤ lˇŻemploi.

Prise en charge multi-cloud

Les solutions 51ĘÓƵ sˇŻint¨¨grent ¨¤ une grande vari¨¦t¨¦ de fournisseurs de services cloud et de partenaires technologiques pour fournir un acc¨¨s s¨¦curis¨¦ aux machines virtuelles, aux conteneurs et aux environnements et charges de travail multi-cloud.

Gestion des mod¨¨les

Surveillez et appliquez la conformit¨¦ aux politiques l¨¦gales, sectorielles et organisationnelles, et effectuez des contr?les annuels dˇŻint¨¦grit¨¦ et de conformit¨¦ pour ¨¦valuer votre progression dans le parcours Zero Trust.

V¨¦rifier lˇŻint¨¦grit¨¦ du code

Confirmez que lˇŻint¨¦grit¨¦ des logiciels et dˇŻautres codes nˇŻa pas ¨¦t¨¦ alt¨¦r¨¦e et authentifiez lˇŻidentit¨¦ dˇŻun ¨¦diteur de logiciels.

Ressources connexes

Mise en ?uvre du mod¨¨le Zero Trust dans le monde entier

Points cl¨¦s dˇŻune enqu¨şte mondiale men¨¦e aupr¨¨s de d¨¦cideurs en mati¨¨re de cybers¨¦curit¨¦ aux ?tats-Unis, en Europe et en Asie-Pacifique.

51ĘÓƵ et IDC ont interrog¨¦ plus de 300?d¨¦cideurs en mati¨¨re de cybers¨¦curit¨¦ sur leur adoption de strat¨¦gies Zero Trust.

D¨¦couvrez pourquoi 51ĘÓƵ a ¨¦t¨¦ cit¨¦ dans le rapport Magic Quadrant.

D¨¦couvrez la puissance de la technologie centr¨¦e sur lˇŻidentit¨¦.

Le r?le critique de CLM pour Zero Trust aujourdˇŻhui et PQ demain

D¨¦couvrez pourquoi CLM est essentiel pour lˇŻavenir de votre entreprise.

Progresser dans le mod¨¨le de maturit¨¦ Zero?Trust

Nous d¨¦voilons le secret dˇŻune strat¨¦gie Zero Trust r¨¦ussie.

Identity pour la main dˇŻ?uvre

D¨¦couvrez comment notre solution de gestion des identit¨¦s et des acc¨¨s peut rendre votre personnel plus s?r et plus productif.

D¨¦ployer la s¨¦curit¨¦ Zero Trust d¨¨s aujourdˇŻhui

S¨¦curisez vos donn¨¦es sensibles et prot¨¦gez vos actifs gr?ce ¨¤ un portefeuille essentiel de solutions Zero Trust.

Remplissez le formulaire pour ¨ştre contact¨¦ par lˇŻun de nos experts Zero Trust.