Identit?ts-Orchestrierung

Intelligenter Zugriff, der Kosten, Risiken und Komplexit?t durch Geschwindigkeit, Sicherheit und Skalierbarkeit ersetzt.

Gro?artig f¨ąr die IT und gro?artig f¨ąr die Benutzer

Die digitale Transformation nimmt Fahrt auf und die IT muss entsprechend skalieren und auf die sich schnell ?ndernden Gesch?ftsanforderungen reagieren k?nnen. Angesichts knapper IT-Ressourcen vereinfacht die Identit?tsorchestrierung die Entscheidungen ¨ąber Authentifizierung, Autorisierung und Risikopolitik f¨ąr alle Benutzertypen. Dies f¨ąhrt zu mehr Sicherheit, weniger Komplexit?t und einer besseren Benutzerfreundlichkeit.

Bereitstellung von Benutzern und Anwendungen

Orchestrieren und automatisieren Sie die Bereitstellung und das Aufheben der Bereitstellung von Benutzern und Anwendungen mithilfe von Protokollen wie SCIM und REST-APIs. Stellen Sie IDaaS-Benutzer in verschiedenen Anwendungen und Diensten mithilfe von Automatisierung bereit und heben Sie die Bereitstellung auf, um ein nahtloses und sicheres Onboarding und Offboarding f¨ąr alle Ihre Benutzer zu gew?hrleisten. Stellen Sie Benutzer in IDaaS ¨ąber Azure AD bereit, um eine einzige Quelle der Wahrheit zu schaffen und sicherzustellen, dass nur aktive und autorisierte Benutzer mit den richtigen Rollen in IDaaS aktiviert werden.

Vorteile von Elliptic Curve Cryptography

Vereinfachtes Identit?tsmanagement

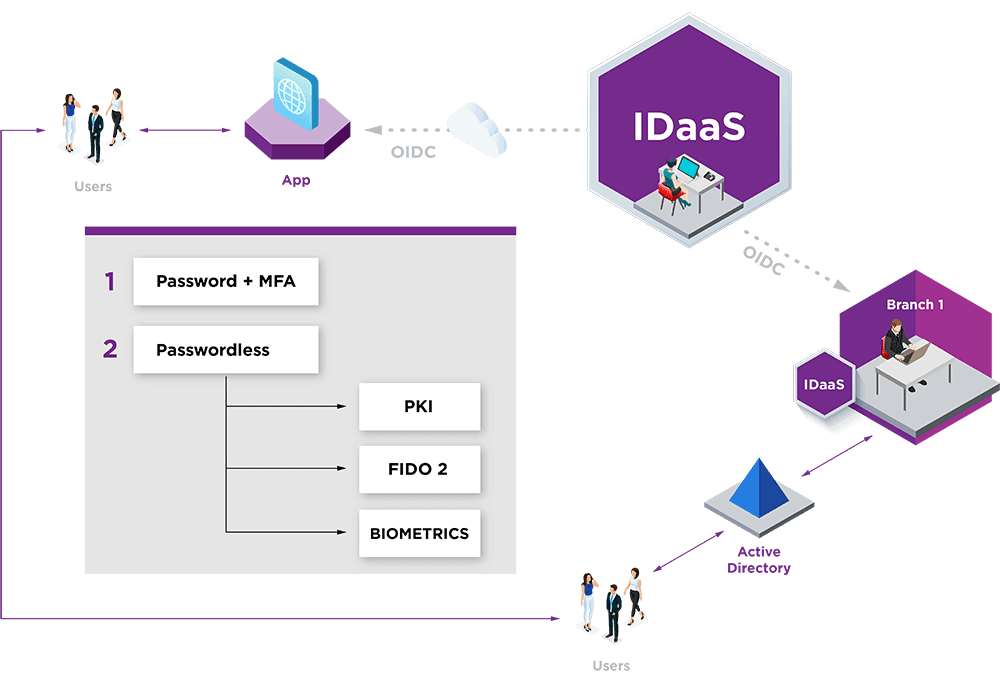

Eliminieren Sie die manuelle Benutzerbereitstellung ¨ąber mehrere nicht miteinander verbundene Systeme hinweg mit Unterst¨ątzung f¨ąr moderne Authentifizierungsprotokolle wie SAML, OIDC, OAuth und SCIM. Au?erdem sorgen die Self-Service-Tools f¨ąr eine bessere IT- und Benutzererfahrung.

Keine Nutzerabwanderung mehr sowie gesteigerter Umsatz

Realisieren Sie ein reibungsloses Benutzererlebnis mit Self-Service-Onboarding, nahtlosem Login, einschlie?lich passwortloser Optionen, und adaptiver risikobasierter Authentifizierung.

Beseitigung von Identit?tssilos

Vereinheitlichen Sie unterschiedliche IAM-Systeme mit zentralem Identit?tsmanagement, das keine komplexe Authentifizierung erfordert. So erh?hen Sie die Sicherheit und erzielen eine bessere Erfahrung f¨ąr Benutzer und IT gleicherma?en.

Verhinderung von Datenschutz?verletzungen und Betrug

Handeln Sie kontextbezogen mit Echtzeit-Analysen und unserer risikobasierten Policy Engine. Wenden Sie die Step-up-Authentifizierung an, wenn die Bedingungen dies rechtfertigen, um ein sicheres und reibungsloses Benutzererlebnis zu gew?hrleisten.

Skalieren mit der Nutzerbasis

?ndern Sie die Art und Weise, in der Ihr Unternehmen Identit?ten verwaltet. Beseitigen Sie Komplexit?t und Ineffizienzen und verbessern Sie gleichzeitig die Sicherheit und die Erfahrung Ihrer wachsenden Benutzergemeinschaft.

Ein 51ĘÓƵ Identity Portfolio-Spezialist wird sich bald mit den Optionen in Verbindung setzen.

Identit?tsportfolio

Identity as a Service

Unternehmensidentit?t

Funktionen unserer Identit?tsplattformen:

Authentifizieren

Optimieren Sie das Onboarding verschiedener Benutzer und Ger?te mit einer breiten Palette von Technologien.

Autorisieren

Mit diesen erstklassigen Technologien gew?hrleisten Sie sowohl starke Sicherheit als auch au?ergew?hnliche Benutzererlebnisse.

Abwickeln und Verwalten

Sch¨ątzen Sie sich kontinuierlich vor fortschrittlichen Bedrohungen?¨C mit Technologien, die von der Verhaltens?analyse bis zur Betrugs?erkennung reichen.

Eine Identit?tsplattform, die Ihren Authentifizierungsanforderungen entspricht

Verbraucher

Privatkundengesch?ft

Gewinnen und binden Sie Kunden mit erstklassigen Mobile- und Online-Banking-Dienstleistungen.

Kundenportale

Bieten Sie Ihren Kunden einen reibungslosen Zugang zu Ihren Portalen und schaffen Sie ein gro?artiges Markenerlebnis.

CIAM-Integration

Unsere Plattform l?sst sich nahtlos in Ihre CIAM-Strategien (Customer Identity Access Management) integrieren.

Erf¨ąllen Sie die PSD2-Bestimmungen

Nutzen Sie unsere bew?hrten Identit?tstools, um erfolgreich zu sein und Bestimmungen einzuhalten.

Belegschaft

Physischer/logischer Zugriff

Unsere Plattform bietet die notwendigen Technologien zur Integration von physischem und logischem sicheren Zugang.

VPN absichern

Erm?glichen Sie Ihren Mitarbeitern ¨ąberall den st?ndigen Zugriff auf VPNs und SaaS-Anwendungen.

Privilegierter Arbeiter

Sch¨ątzen Sie die wichtigen Anmeldeinformationen f¨ąr Anwendungen von Systemadministratoren oder leitenden Angestellten.

Passwortloser Login

Sie erhalten eine echte passwortlose SSO-L?sung, die alle Ger?te, PCs und Macs sowie Cloud-basierte und lokale Anwendungen unterst¨ątzt ¨C f¨ąr ein reibungsloses Identit?tsmanagement.

Auftragnehmer

Unsere L?sungen gew?hrleisten durch den Einsatz von lokalen oder Cloud-Apps Anwendungssicherheit und Betrugsschutz f¨ąr Auftragnehmer.

Erm?glichen Sie PIV-konforme Mobilit?t von Regierungsbeh?rden

Bew?hrte PIV-L?sungen lassen Komplexit?t der Vergangenheit angeh?ren und erm?glichen Mobilit?t mit hoher Sicherheit.

µţ¨ą°ů˛µ±đ°ů

Digitaler µţ¨ą°ů˛µ±đ°ů

Nutzen Sie unsere Plattform, um P?sse, Personalausweise und F¨ąhrerscheine zu sichern und zu verwalten.